Malware-ul de Android cunoscut drept TrickMo este acum liber pe internet într-o nouă variantă. Aceasta folosește The Open Network, cunoscută ca TON, pentru comunicații mai greu de urmărit cu operatorii săi. Malware-ul bancar este distribuit acum în campanii care vizează utilizatori din Europa, potrivit unui studiu Threat Fabric.

TrickMo Android este urmărit în această versiune de ThreatFabric sub numele Trickmo.C, iar cercetătorii spun că îl observă încă din ianuarie. Campaniile descrise folosesc aplicații deghizate în TikTok sau servicii de streaming și țintesc date bancare și portofele de criptomonede ale utilizatorilor din Franța, Italia și Austria.

TrickMo Android folosește TON pentru a ascunde infrastructura

TrickMo.C schimbă infrastructura de comandă și control: în loc să depindă de domenii ușor de blocat, folosește adrese .ADNL rutate printr-un proxy TON local, instalat pe dispozitivul infectat. TON este o rețea descentralizată peer-to-peer dezvoltată inițial în jurul ecosistemului Telegram. În acest caz, ea permite malware-ului să comunice cu operatorii printr-un strat criptat, fără să expună public serverele clasice folosite în atacuri.

TON folosește un identificator de 256 de biți în locul unui domeniu obișnuit. Prin urmare, adresa IP și portul de comunicație sunt ascunse, ceea ce complică blocarea sau preluarea infrastructurii de către furnizorii de securitate.

„Detectarea tiparelor de trafic la marginea rețelei vede doar trafic TON, care este criptat și imposibil de distins de fluxul outbound al oricărei alte aplicații compatibile TON.”

Ce poate face noua variantă TrickMo.C

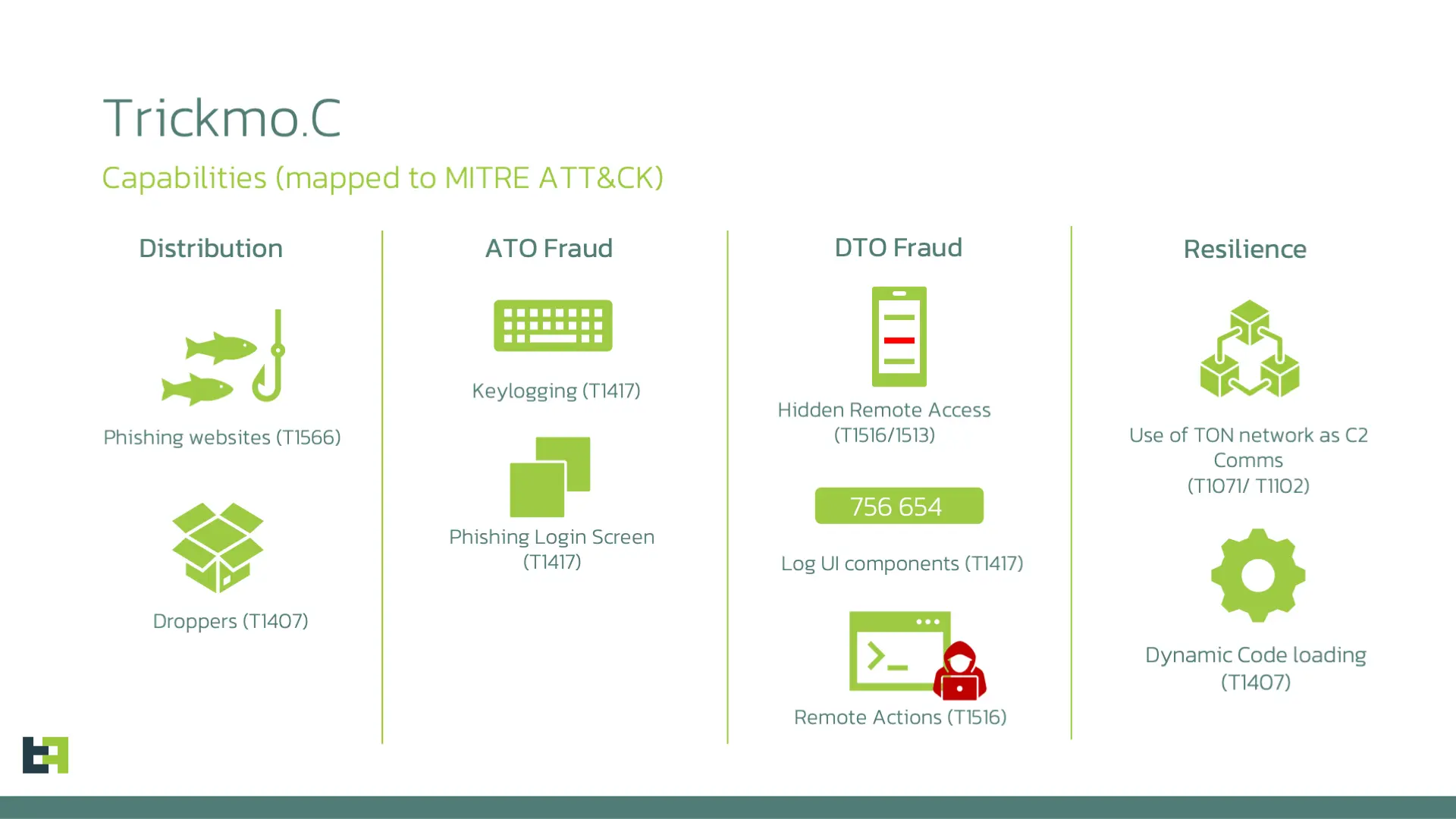

TrickMo nu este un malware nou. A fost observat pentru prima dată în septembrie 2019 și a continuat să primească update-uri. Arhitectura rămâne modulară, cu un APK gazdă care acționează ca loader, apoi cu un modul APK descărcat la rulare, responsabil de funcțiile ofensive. Dispozitivul infectat rulează clientul bot și proxy-ul TON local, iar operatorul comunică prin rutarea overlay TON.

Capabilitățile includ phishing prin overlay-uri peste aplicații legitime, keylogging, înregistrare de ecran, streaming live al ecranului, interceptare SMS, blocarea notificărilor cu OTP, modificarea clipboard-ului, filtrarea notificărilor și capturi de ecran. Pentru un malware bancar, aceste funcții urmăresc același obiectiv: preluarea datelor de autentificare și confirmarea tranzacțiilor frauduloase.

Noua variantă adaugă comenzi precum curl, dnsLookup, ping, telnet și traceroute, dar și SSH tunneling, port forwarding local și remote, plus suport pentru proxy SOCKS5 autentificat. Aceste funcții pot transforma telefonul compromis într-un nod util pentru operațiuni mai largi, nu doar într-un instrument de furt bancar.

Recomandări pentru utilizatorii Android

ThreatFabric a observat și framework-ul Pine pentru runtime hooking, folosit anterior pentru interceptarea operațiunilor de rețea și Firebase, dar în această variantă el este inactiv. Malware-ul declară și permisiuni NFC extinse și raportează capabilități NFC în telemetrie, însă cercetătorii nu au găsit funcționalitate NFC activă.

Pentru utilizatori, cea mai simplă metodă de protecție împotriva TrickMo este descărcarea de aplicații doar din Google Play, numărul de aplicații instalate să rămână mai mic, iar aplicațiile de la dezvoltatori mai puțin cunoscuți să fie evitate. Stratul de securitate Play Protect de la Google ar trebui să rămână activ permanent, mai ales în contextul aplicațiilor false care imită platforme populare de social media sau streaming.